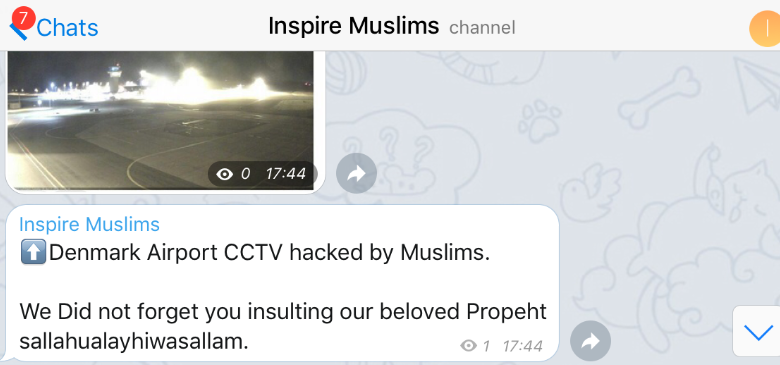

巴黎恐怖袭击之后,伊斯兰国(ISIS)鼓励追随者使用移动通讯软件Telegram来发送信息,以躲避各国政府的监控。Telegram由俄罗斯一家科技企业创建,以信息隐秘和自由而著称。

据美国CNN,网络安全公司趋势科技(Trend Micro)就恐怖分子如何交流进行了研究。研究者在恐怖分子使用的论坛上对2301个账号进行了监控和分类。

他们发现,免费的移动聊天应用Telegram不但匿名而且可以加密,得到了34%的伊斯兰“圣战者”的青睐。他们还证实了此前对ISIS使用Telegram进行私密交流的研究。

其他受到恐怖分子欢迎的免费手机聊天应用包括Signal,Facebook旗下的What's App和Wickr。还有很小一部分的人,使用的是较少人知道的聊天服务应用,比如Surespot和Threema。

以上所有的聊天工具都具有加密功能,没有加密过的文件都会变成乱码。这就使得政府监控起来十分困难,甚至无法进行。专家表示,通过以上方式来追踪ISIS变得越来越难。

《每日野兽》(The Daily Beast)网站报道称,美国中情局(CIA)局长John Brennan认为这些技术被恐怖主义分子使用后将带来极大的威胁。他曾在华盛顿的一场安全会议上说,“当前这些科技的应用,使情报和安全机构很难从技术和法律层面发现恐怖分子的活动。”

而在邮件方面,Gmail是被广泛使用的服务工具,据Trend Micro的研究结果,有34%的“圣战者”都在使用。这表明恐怖主义分子也受到世界上这项最受欢迎的邮件服务的吸引,当前Gmail在全世界已经拥有10亿用户。

用户在Google上使用服务可以隐藏名字,但美国联邦调查局(FBI)仍然可以通过请求Google透露用户的IP地址来追踪其所处的实际位置。实际上,美国联邦探员经常这样做。

恐怖分子也经常使用很少人知道的Mail2Tor和SIGAINT,这两个邮件服务工具通常很难追踪,因为它们是在匿名的互联网系统Tor内运行。Tor系统对全球的网络信号进行加密,可以帮助用户在浏览网页时逃避审查,同时隐藏电脑的真实位置。同样的,Tor也可以隐藏使用Mail2Tor和SIGAINT的用户位置。

有证据表明,FBI已经可以侵入Tor系统找到用户的实际位置,但是还不是一种常用的策略。

Trend Micro还对一些由用户自己创建的独特工具进行了研究。2007年出现了一款名为Mojahedeen Secrets的工具,它可以对邮件加密。这是第一款专门为伊斯兰极端主义分子服务的职业软件。但至今,还不太清楚到底是由谁创建的。

2013年,全球伊斯兰媒体前线组织(Global Islamic Media Front)创建了一款应用程序叫Tashfeer al-Jawwal,可以对移动设备进行加密。同年,Al-Fajr科技协会发明了一款可以对邮件和信息进行加密的工具—— Amn al-Mujahed。

网络安全专家Robert Graham认为,对于恐怖主义分子来说,自己建一个秘密的工具是非常困难的。他们无法保证每一个都管用,有一些只是对现有的工具的再包装。

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

更多天下事,请戳天下首页(tianxia.jiemian.com)。动动手指,长按二维码,关注【最天下】微信公众号:theveryworld(如果长按不行,就麻烦看官扫下呗)

评论