记者 |

编辑 | 宋佳楠

这个布置在他人房间里的摄像头账号来得如此容易,章周(化名)感到既兴奋又害怕。

只要花费不到四百元,就能在匿名社区里买到某个App的登陆账号。App里包含了大量未解锁的隐私摄像头监控截图,成为会员即可瞬间解锁观看权限。

这些摄像头正对准了不知是谁家的卧室或客厅,画面里人来人往,有的在换衣服,有的喂宠物、休息……他们本想用摄像头监控自己家的情况,却不知反成为另一群人“监控”的对象,一举一动皆被摄像头掌握,任由屏幕背后的陌生“双眼”肆意窥视。

代号为“909”的卖家,在匿名社区里将自己的简介写成“大量私密视频有售”。短短八个字,字与字之间夹杂着多个emoji、符号、同音字。他的头像由密密麻麻的私密视频小图拼接而成,中心是一排斜插红色大字,也是他的微信账号。

在买卖过程中,“909”回复信息的速度并不快,但言语十分干脆。当章周企图知道这些摄像头的权限来源时,“909”显得很警惕,说这些都是“机密”。他强调自己只是其中一个代理,账号随时可能被封。

摄像头被破解,所拍影像被多人围观、甚至作为商品被转卖,实际上已经不是什么新鲜事,但真实的隐私风险远比我们想象的要严重得多:许多手机的人脸识别算法可以被一张照片轻易破解;智能音箱一旦被入侵控制,家中所有智能产品操控权限会被直接获取;智能门锁一旦被解码,你家的门随时可能被陌生人打开……

万物互联的时代在拉近人们彼此距离的同时,名目繁多的智能终端也在通过各种方式“吸走”的我们的隐私。这些智能化设备一旦被入侵,包含网络IP、Wi-Fi、录音、录影等功能在内的隐私系统,就仿佛被置入潘多拉魔盒一般不断被侵蚀,并将“毒素”扩散到难以掌控的灰色地带。

隐秘的灰产

有需求的地方便有市场。

章周只是屏幕背后众多的“看客”之一,为了满足这些“看客”的好奇心和窥探欲,一条以摄像头为中心的灰色产业链已然形成。这当中包括摄像头出售方及安装方、账号破解技术提供者、账号销售人员以及下游的买家等等。

上述匿名社区上,明确标明“摄像头破解”的账号主告诉界面新闻记者,这些摄像头一部分来自于私自在酒店等地安装且已经“动过手脚”的摄像头,一部分来自于使用黑客软件破解出的摄像头。该账号主处于产业链上游,其业务主要依托于这两部分。

据他所言,加装了“后门”的摄像头出售价格多在三四百元左右。摄像头完成安装后,除具备常规功能外,通过内置的程序,便可以在被拍摄者毫不知情的情况下对摄像头进行操作,包括录屏、直播、调整角度等等。另外,他也出售一部分外形隐蔽的摄像头,多用于偷拍。

该人士称,利用黑客软件破解出的摄像头数量比私下安装的量大很多,用软件可以做到批量获取,成本和风险非常之低。

他并没有具体透露批量获取的量到底可以有多大。但在2021年4月,北京市第三中级人民法院披露的一起案件显示,一名叫巫某某的被告人,通过在网上购入的“傻瓜式”反编译软件,经过技术外包人员的重建,轻松控制了全球18万个摄像头,之后大量收藏或录制私人住宅里人体裸露的视频,并在网络上进行贩卖。

一位长期从事智能摄像头监测的工程专家告诉界面新闻记者,该软件类似一个IP扫描器,只要输入全世界任意地区的IP段,通过某品牌摄像头的特征进行搜索,就能找到IP段内所有的该品牌智能摄像头。如果用户的摄像头密码过于简单甚至没有密码(弱口令),就能直接登陆系统,实施偷窥。

“一旦被黑客找到了漏洞,任意一台手机都可以伪装成你的手机给摄像头发送指令,相当于摄像头已经脱离主人的控制,变成了黑客偷窥隐私的工具。而整个过程,你都是不知情的。”小盾安全产品技术部负责人徐敏指出。

而这些非法所得信息背后可观的商业价值,成为黑产不停挖掘、交易和利用隐私数据的原始动力。这些隐私数据的利用场景相当广泛,音视频多被用于偷窥和恶意传播,而身份证明等更加私密的信息则在暗网上被大量出售,经大数据画像分析后用于营销场景以及诈骗等等。

隐私数据的具体商业价值很难直接估算,但相比于正常的信息交易,明显收益颇丰。巫某某案情显示,从2018年至2019年3月5日案发被抓获,其通过网络推广上述摄像头实时监控画面非法获利人民币70余万元。即使在被抓获后的2019年3月5日至3月26日这短短的21天内,其专门用于收取贩卖监控实时画面钱款的第三方支付平台仍收到17万元。

脆弱的隐私防线

灰产的肆意横行与隐私的安全防护水平较低有直接关系。

2020年11月,国际计算机协会举行的智能传感系统大会上,一篇来自美国马里兰大学和新加坡国立大学的研究论文提到,其研究团队成功远程入侵了一台家用扫地机器人,使其充当窃听器来“窃听”屋内的私人信息。研究结论表明,即使没有安装传统的“窃听器”,不法分子也可以操纵家居设备来窃取他人信息。

来自中国的公司也做过类似的测试。人工智能公司瑞莱智慧,曾利用所发现的手机人脸解锁的重大漏洞,使用AI算法生成一种特殊花纹,再定制成“眼镜”戴上,就可以让手机的面部解锁系统瞬间失灵——针对20款覆盖不同价位的低端机与旗舰机,15分钟内即可完成破解。最终,除了一台iPhone11,其余19款安卓机型全部解锁成功。

瑞莱智慧相关产品经理告诉界面新闻记者,这一漏洞涉及所有搭载人脸识别功能的应用和设备,包括门禁、智能电视甚至自动贩卖机。攻击测试人员成功解锁手机后,不仅可以任意翻阅机主的微信、短信、照片等个人隐私信息,甚至还可以通过手机银行等个人应用APP的线上身份认证完成开户、转账。

在奇安信天工实验室安全专家于淼曾做过的攻防测试中,智能音箱、智能路由器、智能门锁都曾被完全获取过最高级别的控制权限。和摄像头一样,一旦被入侵控制权限,他人就可以在主人毫不知情的情况下操控设备。

于淼告诉界面新闻记者,侵入智能路由器可以Wi-Fi信息为入口,进一步入侵电脑等各种联网设备,从而获取各种身份信息;侵入智能门锁,则会直接威胁财产安全。而一台可用语音口令操控全屋智能设备的智能音箱,一旦被破解,屋内其他相关智能设备都会被控制,比如电视、扫地机器人、厨房电器、窗帘等等。

通过入侵各种带有录音、录像功能的设备,黑客可以获取的信息面极为广泛。去年12月31日,国外智能家居摄像头制造商Wyze承认,因为员工误操作删除了其数据库安全协议,导致Wyze公司240万用户的数据被泄露。相关报告显示,Wyze泄露的数据包括用户的电子邮件、相机昵称、Wi-Fi名称、体重和性别等健康数据,以及用户在Wyze设备上的信息。

音频、视频、身份信息、行为习惯、生物特征都可以被这些设备所记录。“这也意味着,对你隐私的收集和暴露可能会是全方位和无限的。”于淼表示。

投入与成本博弈

一些公司面对数据漏洞所产生的不同态度,也在某种程度上助长了灰产的进一步延伸。

一位要求匿名的技术专家告诉界面新闻记者,在一次国际安全大赛上,他们曾经发现两家公司的商用产品存在漏洞,分别是路由器和智能音箱。如若利用这些漏洞,可以直接获取产品的最高权限,实现远程控制产品。

该路由器厂商即使在收到免费的漏洞包以后,仍然表示不在意;智能音箱厂商则用技术手段“开后门”阻止了漏洞爆出,并要求私下沟通,后自行修复。

“一个是觉得面向B端(企业端)用户,更重销售渠道,(漏洞)影响不大;另一个,则是觉得公开漏洞有损品牌形象。”该专家表示,在处理外部提交的漏洞方面,国内厂商尤其是物联网厂商缺少正确的反馈机制,本质上是对安全的重视程度和规范不够。

物联网设备在近些年才正式普及开来,行业处于早期爆发阶段,安全问题也随之增长。

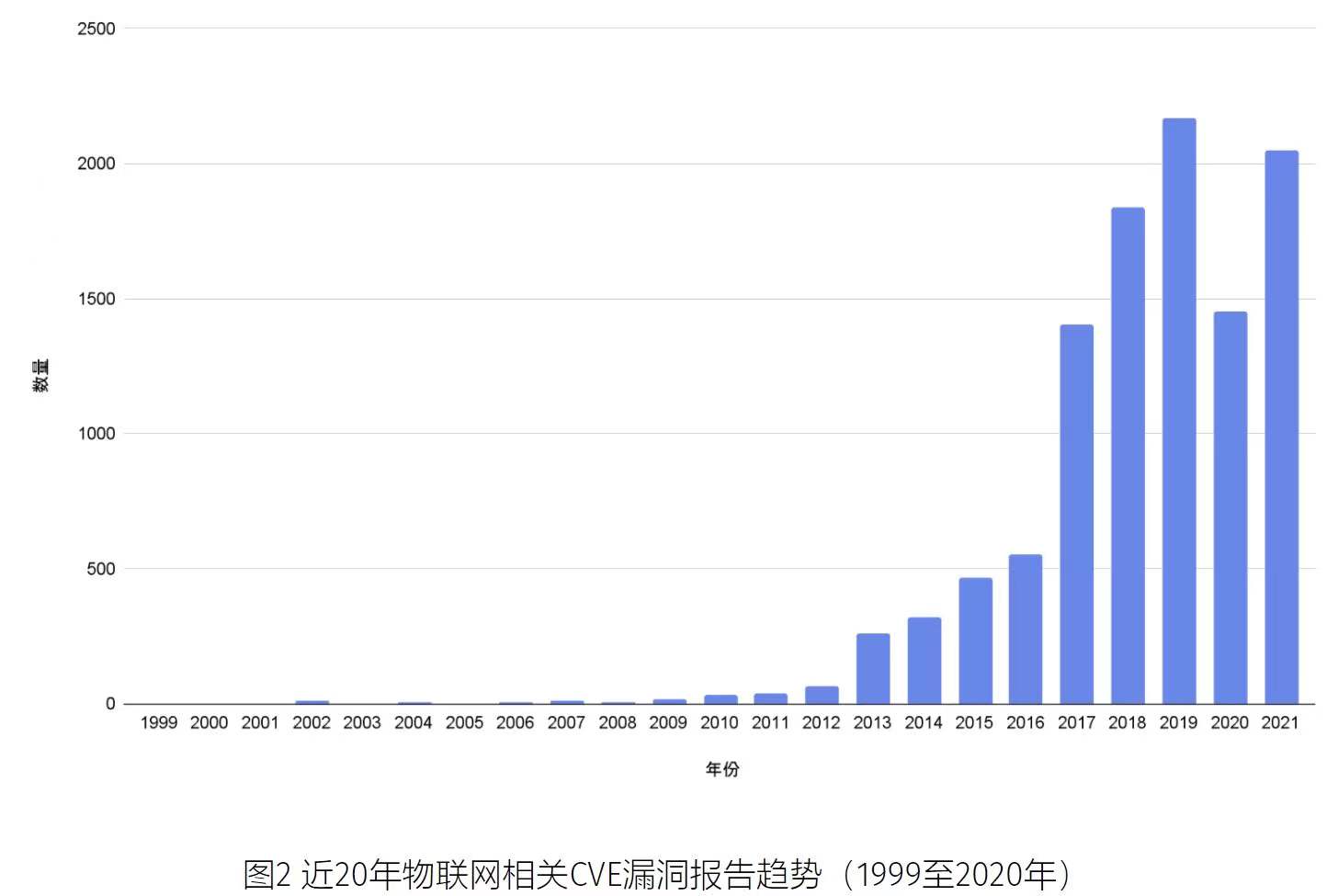

根据NVD(National Vulnerability Database)数据统计显示,近年CVE(Common Vulnerabilities & Exposures)物联网相关漏洞数量显著增长,尤其自2017年以来,CVE允许个人申报之后,漏洞增长呈指数级爆发趋势。

要想更好地保护用户隐私,要求设备具有更高的安全防护水平,但对于一些厂商来说,技术实力有限的前提下,安全防范更像是一种博弈。

于淼提到,很多厂商为了充分保障安全,需要在产品性能和成本之间保持动态平衡,三者相互影响。理论上说,如果企业提高产品的安全性,那么产品功耗可能随之增大,产品性能则相应降低;而追求极致性能,产品又会面临较大的安全风险,成本也相应提升。

因此,在物联网设备行业发展早期,不同的产品追求拉大了不同水平厂商在安全性上的差距,也为行业的混乱埋下了种子。

“目前很多中小厂商的产品在安全性上十分薄弱,甚至到了不堪一击的水平,一个有经验的黑客也许可以在十几分钟内找到问题所在,完成对摄像头的破解。”徐敏称。对于中小厂商来说,市场需求快速迭代,技术实力也有限,因此它们对功能性需求的优先级更高,隐私保护则被排在后面。

反观一些大厂,出于品牌声誉度的考虑,对产品安全方面会更加重视,主要体现在产品出厂前会有相对完善的安全检查标准,在出厂后遇到漏洞问题能够及时修复。“如果产品本身有问题,出现漏洞也不修,遭殃的就是用户。”于淼说。

作为一家以安全业务为主的公司,瑞莱对人脸识别进行漏洞捕捉的技术并未对外开放,主要用于帮助B端厂商发现并优化漏洞。但瑞莱智慧一名产品经理发现,一部分厂商会针对问题做出调整,一部分则不会。“关于内生安全思想并没有被行业所有人都接受,很多时候大家还是在考虑是不是有特别大的不可承受的损失,或者有相应的法律法规来要求我做这件事。”

等待监管加码

随着国家层面对个人的隐私的不断重视,不论是微观的的规制还是宏观的监管都越来越明确。

此前中央四部门曾联合发布过一则公告,决定自2021年5月至8月,在全国范围组织开展摄像头偷窥黑产集中治理。“近年来,不法分子利用黑客技术破解并控制家用及公共场所摄像头,将智能手机、运动手环等改装成偷拍设备,出售破解软件,传授偷拍技术,供客户‘偷窥’隐私画面并借此牟利,已形成黑产链条,严重侵害公民个人隐私。”公告中提到。

集中治理期间,公安机关共抓获犯罪嫌疑人59名,收缴窃听窃照器材1500余套。

法律层面上,我国也在不断加强对网络安全和个人信息的保护工作。2012年《关于大力推进信息化发展和切实保障信息安全的若干意见》发布;2016年《中华人民共和国网络安全法》颁布;2019年出台《信息安全技术网络安全等级保护基本要求》,同一年《儿童个人信息网络保护规定》生效;2020年,《关于深入推进移动物联网全面发展的通知(2020)》印发等。

物联网普及的五六年来,作为网络攻防工程师,于淼感受到,虽然整体行业的安全程度还不够,但是纵向上安全情况和重视程度也在逐步提高。

在日常对设备进行攻击测试的过程中,他发现,三四年前能够很轻松从80%的设备中提取出相应的固件、寻找到漏洞,如今大概只能顺利提取出50%左右。固件安全防护的明显提高,意味着厂商对于用户隐私的保护水平也提高了。

“新的法规制度不断出台和落地,监管一定是越来越趋于规范的。在此背景下,企业必须更好的规范自身的业务才能好好活下去。”瑞莱智慧CEO田天说。

评论