撰稿:麦琪

上周,英国伯明翰大学的研究小组发布了一项报告:全球近一亿辆汽车的无钥匙进入系统存在安全风险。

这份报告有一个惊人发现:窃贼只要稍微懂点技术、再买一个大概40美金的电子设备,就可以轻松破解车辆的无钥匙进入系统。不仅如此,这些车辆的点火开关防盗系统也同样脆弱,不法分子可以通过简单的软件控制来绕开防盗系统,轻松启动汽车开走。

这项研究由英国伯明翰大学的计算机专家Flavio Garcia与他的研究团队完成,德国工程公司Kasper &Oswald提供协助。调查显示,大众旗下车型是安全漏洞的重灾区,包括奥迪、西雅特和斯柯达在过去20年销售的车型都受到影响。

参与研究的技术人员分析,大众车型的钥匙防盗系统更容易受到攻击,是因为从1995年至今,大众旗下的上亿辆汽车都在使用四套常用的共享密钥,也就是说,不法分子哪怕只获取到其中一套密钥,也可以解锁上百万辆大众汽车。

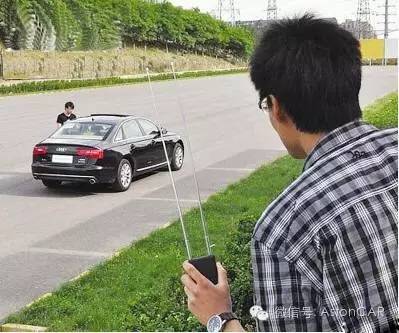

在报告中,研究人员演示了防盗系统的破解方法:通过对车辆内部的某个组件进行“逆向工程”,可以获得其中一套密钥。随后,利用软件获取车钥匙上的另一套密钥,并对这两套密钥进行组合,就可以轻松克隆钥匙、解锁车辆。只不过,窃取装置需要在距离车辆300英尺才能发挥作用。

事实上,这已经不是伯明翰大学第一次调查大众汽车的安全问题了。2012年,伯明翰大学的研究小组发现,大众汽车在车钥匙内内置的芯片采用了过时的加密技术,只需要窃听两次就可以轻松破解。不过,这项惊人的发现直至2015年才得以公开,其中经历了大众集团的阻挠。

也许是意识到问题的严重性,大众汽车在近年推出的新款车型上对防盗系统进行了改进。其中就包括高尔夫7,通过采用一些独特的密码来防止被破解。

在这次的研究报告中公开的智能钥匙安全漏洞包括两部分。第一部分是上文提到的大众汽车共享密钥的漏洞;第二部分则是一个名为Hitag2加密技术的漏洞。这项系统1996年开始运用在通用、标致、雷诺、阿尔法罗密欧以及福特等品牌车型上,因此受影响的车辆同样不计其数。

Hitag2加密技术采用的是滚动代码,发送的代码在每次用户按下钥匙键时都会更改。不过,调查人员发现,要破解Hitag2技术更加简单,至少黑客们不需要从车辆内部组件里窃取密钥,只需要通过一套简单的软件,远程窃听这些滚动代码,从代码的变化中计算出多种可能性,在短短一分钟内就能成功破解。

要破解这个Hitag2系统,研究人员要在按下钥匙按钮时拦截滚动代码,这样的动作只需重复四次。研究人员猜测,这些不法分子会对车辆周边信号进行干扰,在这种情况下车主需要多次按下钥匙上的按键来控制车辆开关。这时,不法分子就可以随意拦截代码并破解系统。

大众采用的防盗系统以及Hitag2加密技术都已经投入使用了二十年以上,涉及多个品牌及车型,在全球范围内,超过一亿辆车处在被攻击的风险下。研究人员对比认为,大众汽车更容易成为攻击目标,尤其是在商场停车场、甚大众的经销店,一整片区域的大众品牌汽车都能被破解、侵入。

然而,在一份书面声明里,大众的新闻发言人Mark Gillies仅表示,他们会认真对待客户与车辆安全,不断更新与完善安全系统,同时正在联系伯明翰大学的研究团队。这份声明显然过于官方,对处于被盗窃恐慌中的大众车主而言,这样的回应并没有什么实质性的帮助。

这份研究报告在上周五举行的USENIX安全研讨会上正式公布。参与者认为,这次曝光的安全漏洞影响巨大,不仅在于上亿辆的汽车涉及其中,而且它极其容易操作。不需要跟踪任何人任何车辆,利用一些无线接口远程操控,就可以轻松破解一大批的车辆防盗系统,这是一件很严重的事情。

然而,对于目前存在的安全漏洞,研究人员认为没有更好的解决办法,车主只能停止使用无钥匙进入的功能。他们还建议,从安全角度考虑,最好回归到最传统的机械式锁。

评论